Активация CloudFlare Warp

С помощью этого руководства вы можете обойти определенные ограничения, наложенные крупными компаниями, такими как Google и Spotify, на ваш IP и использовать их сервисы без проблем.

Обратите внимание, что конфигурации Warp имеют максимальное ограничение подключения 5 одновременных устройств. Чтобы решить эту проблему, вы можете использовать несколько конфигураций.

Шаг 1: Создание конфигурации Wireguard

Метод 1: Использование Windows

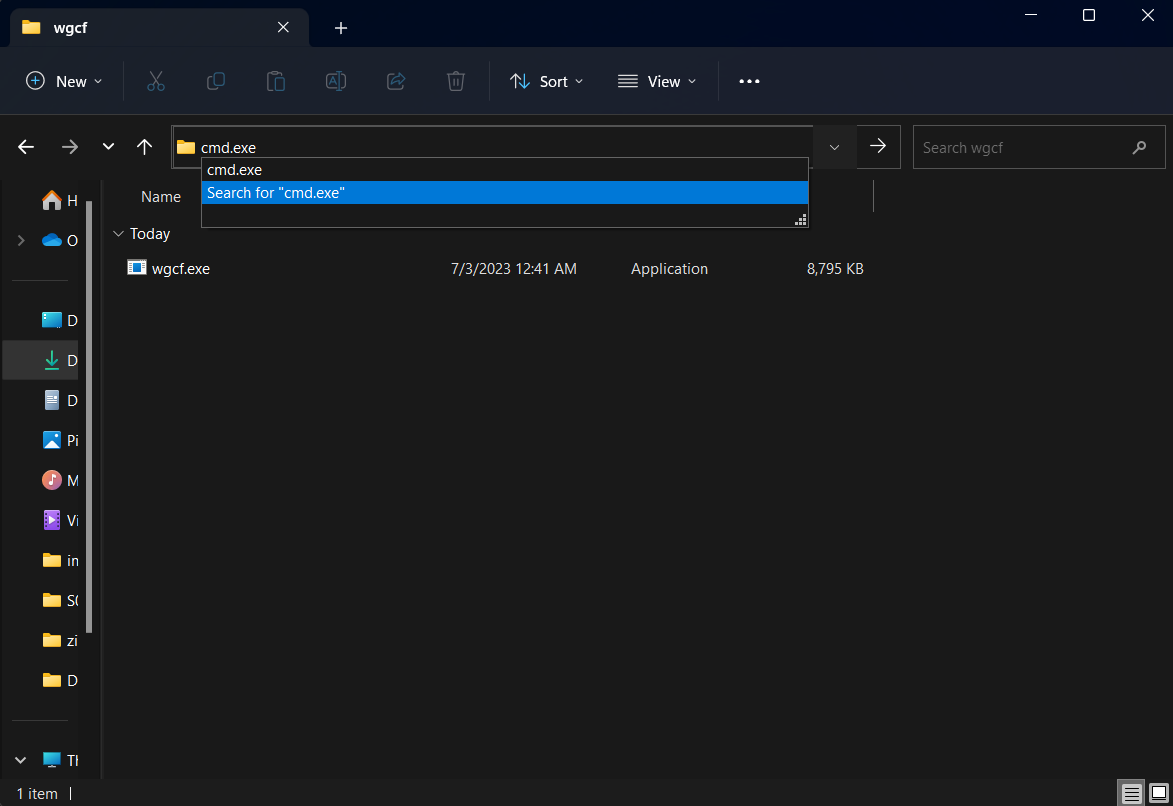

- Сначала загрузите необходимый

Assetиз раздела releases. Этот файл зависит от вашего процессора. - Переименуйте файл

Assetвwgcf. - Теперь введите

cmd.exeв адресной строке проводника.

- В открывшемся терминале введите

wgcf.exe. - Выполните

wgcf.exe registerодин раз, затемwgcf.exe generate. - Будет создан новый файл с именем

wgcf-profile.conf- это конфигурацияWireguard, которая нам нужна. - Ваша конфигурация готова, и вы можете её использовать.

Метод 2: Использование Linux

Сначала загрузите необходимый Asset из раздела releases. Этот файл зависит от вашего процессора.

Вы можете сделать это с помощью команды wget.

Для процессоров архитектуры AMD64:

wget https://github.com/ViRb3/wgcf/releases/download/v2.2.22/wgcf_2.2.22_linux_amd64Для процессоров архитектуры ARM64:

wget https://github.com/ViRb3/wgcf/releases/download/v2.2.22/wgcf_2.2.22_linux_arm64Переместите файл в /usr/bin/ и переименуйте его в wgcf.

Для процессоров архитектуры AMD64:

mv wgcf_2.2.22_linux_amd64 /usr/bin/wgcf

chmod +x /usr/bin/wgcfДля процессоров архитектуры ARM64:

mv wgcf_2.2.22_linux_arm64 /usr/bin/wgcf

chmod +x /usr/bin/wgcfЗатем создайте конфигурацию с помощью этих 2 команд:

wgcf register

wgcf generateБудет создан файл с именем wgcf-profile.conf - это конфигурация, которая нам нужна.

Шаг 2: Использование Warp+ (Необязательно)

Чтобы получить лицензию и использовать Warp+, вы можете получить license_key через этого Telegram-бота.

После получения license_key вам нужно заменить его в файле wgcf-account.toml.

Вы можете внести это изменение в Linux с помощью nano, а в Windows с помощью Notepad или любого другого программного обеспечения.

Windows

Чтобы использовать команды в Windows, вам нужно использовать wgcf.exe вместо wgcf.

Затем обновите информацию о конфигурации:

wgcf updateЗатем создайте новый файл конфигурации:

wgcf generateШаг 3: Активация Warp в PasarGuard

Метод 1: Использование Xray Core

- Этот метод рекомендуется только для Xray версии 1.8.3 или выше. В более старых версиях у вас могут возникнуть проблемы с утечкой памяти.

- Если ваша версия

Xrayниже этой, вы можете обновить версиюXrayс помощью руководства по изменению версии Xray-core.

Перейдите в Core Setting в панели PasarGuard.

Сначала добавьте outbound, как в примере, и поместите в него информацию из файла wgcf-profile.conf.

{

"tag": "warp",

"protocol": "wireguard",

"settings": {

"secretKey": "Your_Secret_Key",

"DNS": "1.1.1.1",

"address": ["172.16.0.2/32", "2606:4700:110:8756:9135:af04:3778:40d9/128"],

"peers": [

{

"publicKey": "bmXOC+F1FxEMF9dyiK2H5/1SUtzH0JuVo51h2wPfgyo=",

"endpoint": "engage.cloudflareclient.com:2408"

}

],

"kernelMode": false

}

}Если вы хотите, чтобы весь трафик по умолчанию проходил через Warp, поместите этот Outbound первым, и вам не нужно будет выполнять следующий шаг.

Метод 2: Использование Wireguard Core

Сначала установите предварительные требования Wireguard на сервере:

sudo apt install wireguard-dkms wireguard-tools resolvconfЕсли вы используете Ubuntu 24, используйте следующую команду для установки Wireguard:

sudo apt install wireguardЗатем добавьте Table = off в файл Wireguard, как показано в примере:

[Interface]

PrivateKey = Your_Private_Key

Address = 172.16.0.2/32

Address = 2606:4700:110:8a1a:85ef:da37:b891:8d01/128

DNS = 1.1.1.1

MTU = 1280

Table = off

[Peer]

PublicKey = bmXOC+F1FxEMF9dyiK2H5/1SUtzH0JuVo51h2wPfgyo=

AllowedIPs = 0.0.0.0/0

AllowedIPs = ::/0

Endpoint = engage.cloudflareclient.com:2408Если вы не добавите Table = off, доступ к вашему серверу будет отключен, и вы не сможете подключиться к серверу. Вам нужно будет получить доступ к серверу через веб-сайт вашего дата-центра и отключиться от Warp, чтобы снова установить нормальное соединение.

Затем переименуйте файл с wgcf-profile.conf на warp.conf.

Поместите файл в папку /etc/wireguard на сервере:

sudo mv wgcf-profile.conf /etc/wireguard/warp.confВключите Wireguard с помощью следующей команды:

sudo systemctl enable --now wg-quick@warpВы также можете отключить Warp с помощью этой команды:

sudo systemctl disable --now wg-quick@warpПерейдите в Core Setting в панели PasarGuard.

Сначала добавьте outbound, как в примере:

{

"tag": "warp",

"protocol": "freedom",

"streamSettings": {

"sockopt": {

"tcpFastOpen": true,

"interface": "warp"

}

}

}Если вы хотите, чтобы весь трафик по умолчанию проходил через Warp, поместите этот Outbound первым, и вам не нужно будет выполнять следующий шаг.

Шаг 4: Конфигурация маршрутизации

Сначала добавьте rule в разделе routing, как в примере:

{

"outboundTag": "warp",

"domain": [],

"type": "field"

}Теперь добавьте нужные вам веб-сайты, как в примере:

{

"outboundTag": "warp",

"domain": [

"geosite:google",

"openai.com",

"ai.com",

"ipinfo.io",

"iplocation.net",

"spotify.com"

],

"type": "field"

}Сохраните изменения - теперь вы можете использовать Warp.

PasarGuard Node

- Если вы используете

Warpс ядром xray, вам не нужно вносить изменения в узел - это будет применено автоматически. - Если вы используете ядро

Wireguard, вам нужно выполнить шаг три, метод два на узле также.